Protege tu sitio web con Virus Scanner de ClamAV

Por adminPublicado en:

Protegé tu sitio web con Virus Scanner de ClamAV en HostingPlus (AR)

ClamAV es un antivirus de código abierto orientado a detectar malware, troyanos y archivos sospechosos en sitios web y correos. En HostingPlus, ClamAV está integrado en servidores de hosting Linux para que puedas escanear tu cuenta desde el panel de control y reducir el riesgo de infecciones que afecten rendimiento, reputación y posicionamiento SEO.

HostingPlus mejora la seguridad operativa del hosting porque integra herramientas de escaneo en el entorno Linux, permitiendo detectar amenazas en archivos subidos por FTP, adjuntos de correo y directorios del sitio. Esta capa preventiva ayuda a evitar reinfecciones y caídas por consumo de recursos provocado por scripts maliciosos.

Estilo elegido: A. TÉCNICO (Tutorial/Definición)

Este tema requiere pasos claros, criterios de acción y buenas prácticas repetibles. El enfoque técnico permite explicar el “cómo” (uso del escáner) y el “por qué” (impacto real en seguridad, continuidad y SEO), con especificaciones y una FAQ para resolver dudas frecuentes.

Por qué conviene escanear tu hosting con ClamAV (y no “cuando pasa algo”)

La mayoría de infecciones en sitios web no se detectan por el dueño, sino por síntomas secundarios: redirecciones raras, spam saliente, consumo alto de CPU, archivos que aparecen solos o advertencias del navegador. Un escaneo periódico reduce el tiempo de exposición y acelera la respuesta ante incidentes.

- Prevención de blacklist: si tu dominio se usa para distribuir malware o spam, podés terminar en listas negras y perder tráfico orgánico.

- Menos caídas y consumo de recursos: scripts maliciosos suelen ejecutar procesos en segundo plano que saturan el servidor.

- Mejor higiene de archivos: detecta backdoors, shells y payloads escondidos en uploads o themes/plugins.

- Respuesta más rápida: te da un reporte accionable (archivos detectados) para limpiar y endurecer accesos.

Si estás buscando una base sólida para tu proyecto, podés ver planes de hosting y combinarlo con rutinas de escaneo y actualización para mantener tu sitio estable en 2026.

Cómo usar el Virus Scanner de ClamAV (tutorial paso a paso)

El escaneo con ClamAV es simple y conviene ejecutarlo como mínimo 1 vez por mes, o cada vez que:

- instalás o actualizás plugins/temas/módulos,

- subís backups por FTP,

- restaurás un sitio,

- notás comportamiento extraño (redirecciones, pop-ups, lentitud, archivos nuevos).

Paso 1: Entrá al panel y abrí Virus Scanner

- Ingresá a tu panel de control.

- Buscá la sección “Avanzados”.

- Hacé clic en el ícono “Virus Scanner” (ClamAV).

Paso 2: Elegí el tipo de escaneo según tu caso

Vas a ver varias opciones. Elegí la que mejor se ajuste a lo que querés revisar:

- Opción 1: Revisar todos los mensajes de correo

Útil si sospechás que entró un adjunto malicioso o si tu cuenta está recibiendo spam con archivos infectados.

- Opción 2: Escanear sitio web y mensajes de correo (Recomendado)

Es la opción más completa para mantenimiento. Reduce puntos ciegos porque revisa archivos del sitio y también el correo asociado.

- Opción 3: Escanear solo el sitio web

Ideal si tu problema está en archivos web (plugins, themes, uploads, scripts) y querés un diagnóstico más focalizado.

- Opción 4: Revisar carpetas de cuentas FTP

Recomendado si hay varios usuarios FTP o si sospechás credenciales comprometidas. Muchas infecciones entran por subidas FTP automatizadas.

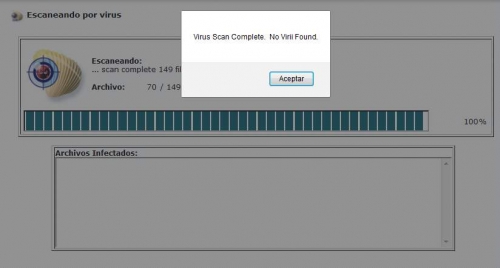

Paso 3: Ejecutá el escaneo y revisá el reporte

- Seleccioná la opción deseada.

- Hacé clic en “Escanear ahora”.

- Esperá a que finalice y revisá el listado de detecciones (si las hay).

Consejo práctico: si tu sitio es grande, el escaneo puede tardar. Evitá correrlo en momentos de alto tráfico (por ejemplo, cuando estás lanzando una campaña) para no sumar carga extra.

Qué hacer si ClamAV detecta una amenaza (protocolo recomendado)

Si ClamAV marca archivos como infectados o sospechosos, actuá con un criterio ordenado. El objetivo no es solo “borrar”, sino evitar reinfecciones.

Acción 1: Aislar antes de eliminar (cuarentena)

Si el panel te ofrece mover a cuarentena, es una buena práctica. La cuarentena permite:

- evitar que el archivo se ejecute,

- analizar qué se infectó (y cómo),

- comparar con una versión limpia del mismo archivo.

Acción 2: Identificar el punto de entrada

En la práctica, las infecciones suelen entrar por alguno de estos caminos:

- CMS desactualizado: WordPress/Joomla/Drupal con vulnerabilidades conocidas.

- Plugins o themes “nulled”: descargados de fuentes no oficiales.

- Credenciales filtradas: FTP o panel con contraseñas débiles/reutilizadas.

- Permisos inseguros: directorios con escritura abierta.

- Formularios vulnerables: uploads sin validación o scripts antiguos.

Acción 3: Actualizá todo (no solo “lo que parece”)

- Actualizá el core del CMS.

- Actualizá módulos, componentes, temas y plugins.

- Eliminá extensiones que no uses (menos superficie de ataque).

Acción 4: Cambiá contraseñas y reforzá accesos

- Cambiá la contraseña del panel (cPanel o similar).

- Cambiá contraseñas de FTP/SFTP.

- Cambiá credenciales de administración del sitio (usuarios admin).

- Si hay varios usuarios, revisá quién tiene acceso y deshabilitá lo que no corresponda.

Acción 5: Validá limpieza y monitoreá

- Corré un nuevo escaneo luego de limpiar.

- Revisá logs si están disponibles (accesos, intentos, cambios).

- Monitoreá comportamiento: consumo de recursos, archivos que reaparecen, redirecciones.

Si necesitás más potencia y control para aislar proyectos, HostingPlus recomienda migrar a un entorno dedicado. Servidores VPS te permiten segmentar servicios, ajustar recursos y aplicar políticas de seguridad más estrictas.

Casos de uso típicos en Argentina (cuando ClamAV te salva)

- PyMEs con WordPress: ataques a plugins populares y reinfección por credenciales FTP filtradas.

- Tiendas online: riesgo de inyección de código en checkout o redirecciones a sitios falsos.

- Sitios institucionales: desfiguración (defacement) y subida de archivos maliciosos en formularios.

- Cuentas con mucho correo: adjuntos infectados que quedan almacenados y disparan alertas.

Qué es ClamAV (definición clara)

ClamAV es un motor antivirus open source (licencia GPL) diseñado para detectar virus, troyanos y malware. Se usa ampliamente en servidores Linux para escanear archivos y correos. Su valor está en la detección por firmas y heurísticas, y en su integración con flujos de hosting donde se necesita revisar contenido subido por usuarios.

ClamAV no reemplaza una estrategia completa de seguridad: funciona mejor como parte de un enfoque en capas que incluya actualizaciones, contraseñas seguras, backups, mínimos privilegios y monitoreo.

Tabla de especificaciones (qué escanea y cómo interpretarlo)

| Elemento | Qué cubre | Cuándo usarlo | Resultado esperado |

|---|---|---|---|

| Escaneo de sitio web | Archivos del site (themes, plugins, uploads, scripts) | Si hay redirecciones, lentitud o cambios raros | Listado de archivos sospechosos para aislar/eliminar |

| Escaneo de correo | Mensajes y adjuntos almacenados | Si hay spam, adjuntos infectados o alertas | Detección de adjuntos maliciosos y limpieza |

| Escaneo de carpetas FTP | Directorios asociados a usuarios FTP | Si sospechás credenciales comprometidas | Identificación de payloads subidos por FTP |

| Cuarentena | Aislamiento de archivos detectados | Siempre que necesites analizar antes de borrar | Reducción de riesgo sin perder evidencia |

Buenas prácticas extra (para no volver a infectarte)

- Backups: mantené copias limpias y probadas. Un backup infectado reinfecta.

- Fuentes oficiales: evitá themes/plugins “gratis” de sitios dudosos.

- Principio de mínimo acceso: menos usuarios, menos permisos, menos riesgo.

- Separación de proyectos: si manejás varios sitios, considerá aislarlos (por ejemplo, con un VPS).

Si además necesitás gestionar identidad y reputación online, registrá y administrá tu marca con dominios para mantener control sobre tu presencia digital.

Preguntas Frecuentes sobre Protege tu sitio web con Virus Scanner de ClamAV

1) ¿Cada cuánto debería correr ClamAV en mi hosting?

Como mantenimiento, 1 vez por mes es un piso razonable. En 2026, con el volumen de ataques automatizados, es recomendable escanear también después de actualizaciones importantes, restauraciones desde backup, o cuando subís muchos archivos por FTP. Si tu sitio es e-commerce o recibe muchos uploads, aumentá la frecuencia.

2) Si ClamAV detecta un archivo, ¿lo borro directamente?

No siempre. Lo más seguro es moverlo a cuarentena si está disponible, validar si el archivo pertenece a un plugin/theme legítimo y comparar con una versión oficial. Borrar sin revisar puede romper el sitio si era un archivo crítico, aunque esté alterado. El enfoque correcto es: aislar, identificar punto de entrada, limpiar, actualizar y volver a escanear.

3) ¿ClamAV evita que me hackeen?

ClamAV reduce el riesgo y acelera la detección, pero no es una “barrera total”. La seguridad real es por capas: CMS actualizado, plugins confiables, contraseñas fuertes, accesos limitados, permisos correctos y monitoreo. ClamAV es una pieza clave porque encuentra malware ya presente y te permite actuar antes de que el daño escale.

4) ¿Qué impacto tiene una infección en el SEO?

Puede ser fuerte: caídas de tráfico por advertencias del navegador, pérdida de confianza, redirecciones a sitios spam, indexación de páginas basura y penalizaciones indirectas por mala experiencia. Mantener el sitio limpio mejora estabilidad, reduce tiempos de respuesta y protege la reputación del dominio.

Conclusión: seguridad práctica y accionable para tu sitio

Escanear con ClamAV de forma periódica te da una rutina simple y efectiva para detectar amenazas en archivos web, correos y carpetas FTP. La clave está en actuar con método: cuarentena, limpieza, actualización y refuerzo de accesos. Así evitás reinfecciones y mantenés tu sitio estable, rápido y confiable para tus usuarios en Argentina.

¿Querés un hosting seguro y listo para crecer en AR? Contratá HostingPlus y protegé tu sitio con herramientas de seguridad y soporte.